Sodinokibi ist einer der lukrativsten Ransomware-Stämme des Jahres 2020. Seine Schöpfer, die cyberkriminelle Bande REvil, behauptete kürzlich, allein in diesem Jahr über 100 Millionen Dollar Gewinn gemacht zu haben. Die weit verbreitete Bedrohung ist dafür bekannt, dass sie Backup-Dateien löscht, Dateien auf lokalen Freigaben verschlüsselt und Daten exfiltriert.

Die Exfiltration vor der Verschlüsselung ist eine Technik, die zunehmend von profitorientierten Cyberkriminellen eingesetzt wird, die damit drohen können, die gestohlenen Daten weiterzugeben, falls ein Zielunternehmen ihren Forderungen nicht nachkommt. Sodinobiki nutzt auch Codeverschleierung und Verschlüsselungstechniken, um die Erkennung durch signaturbasierte Antivirenlösungen zu umgehen.

Die Darktrace-KI entdeckte kürzlich Sodinokibi bei einem Einzelhandelsunternehmen in den USA. Vor diesem Jahr war das Unternehmen hauptsächlich in physischen Geschäften tätig, wickelt aber seit Ausbruch der Pandemie den Großteil seiner Geschäfte im digitalen Bereich ab.

Der Cyber-AI-Analyst leitete automatisch eine vollständige Untersuchung dieses Vorfalls in Echtzeit ein, während sich der Angriff entwickelte. Die Technologie lieferte zusammenfassende Berichte über den gesamten Vorfall, die das Sicherheitsteam sofort für die Reaktion auf den Vorfall nutzen konnte. Dieser Blog befasst sich mit den Ergebnissen.

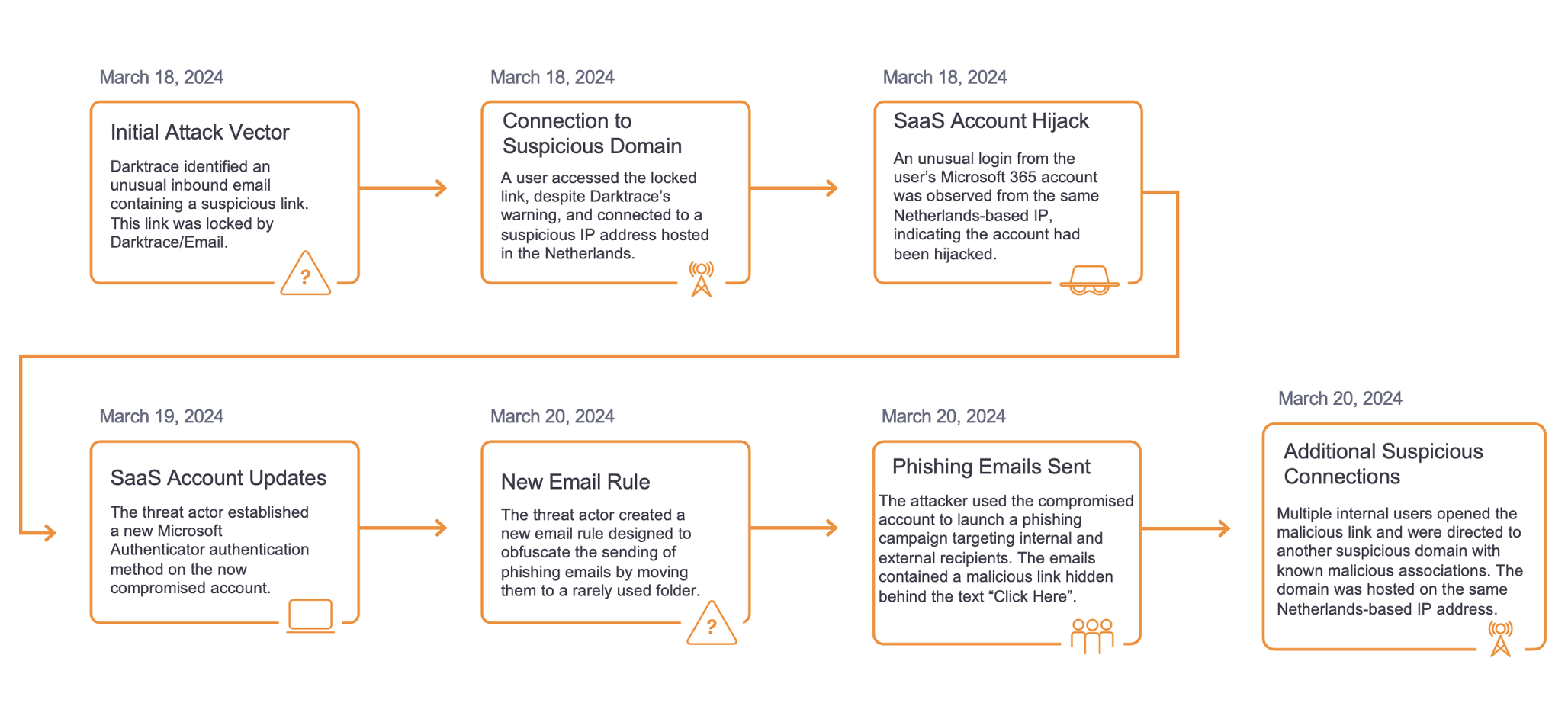

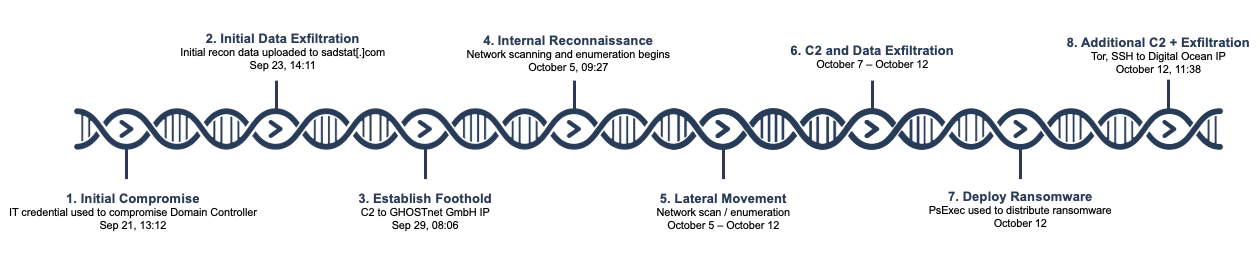

Sodinokibi Timeline

Darktrace Cyber AI Analyst untersuchte automatisch das gesamte Ausmaß des Sodinokibi-Angriffs. Er identifizierte und fasste jede Phase des Angriffslebenszyklus, der sich wie unten dargestellt über einen Zeitraum von drei Wochen abspielte, klar zusammen:

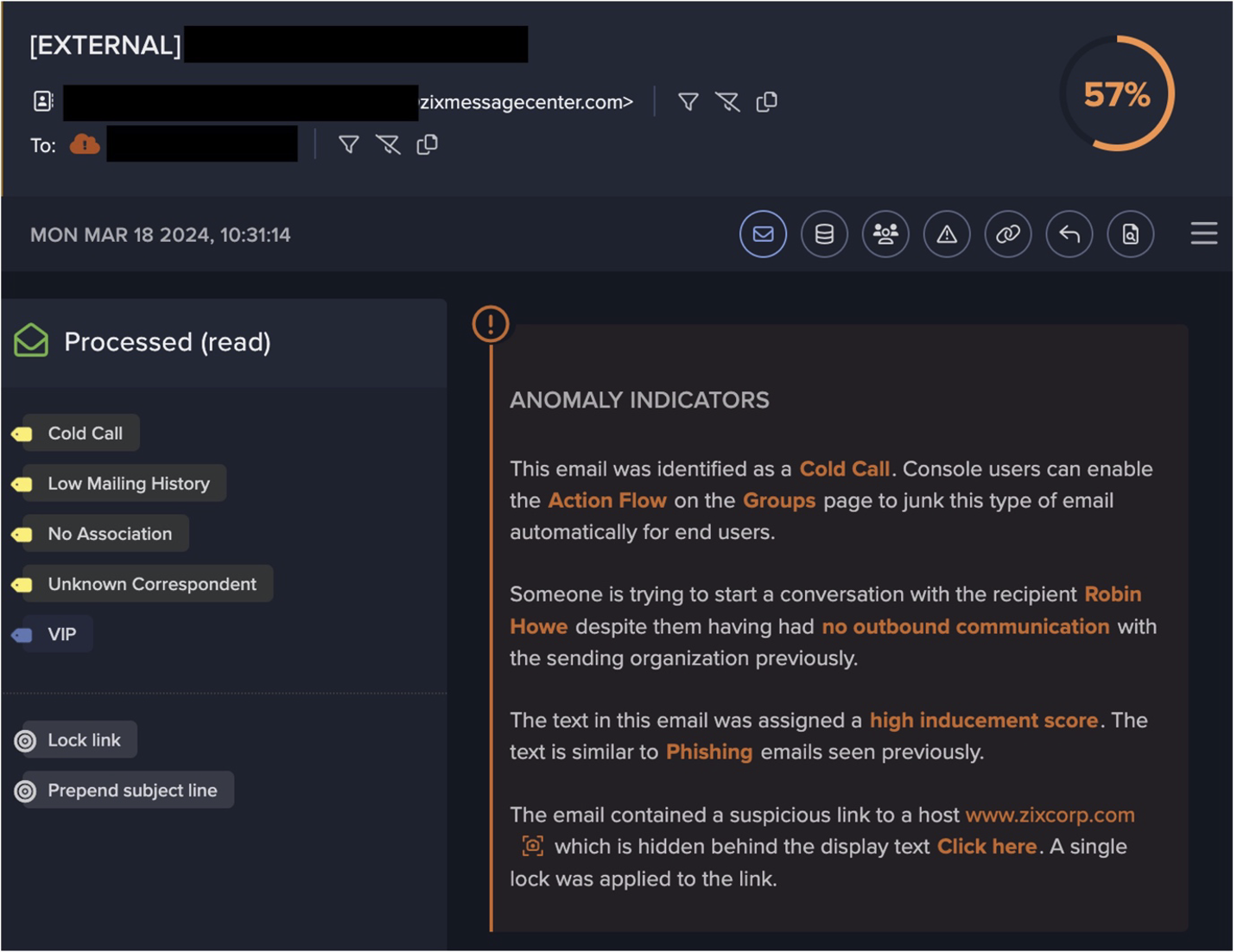

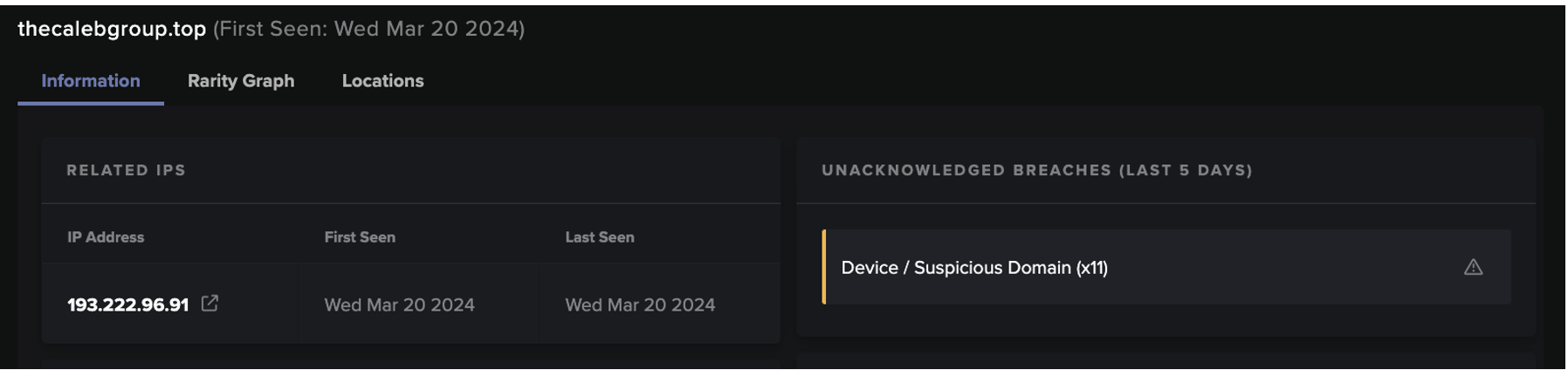

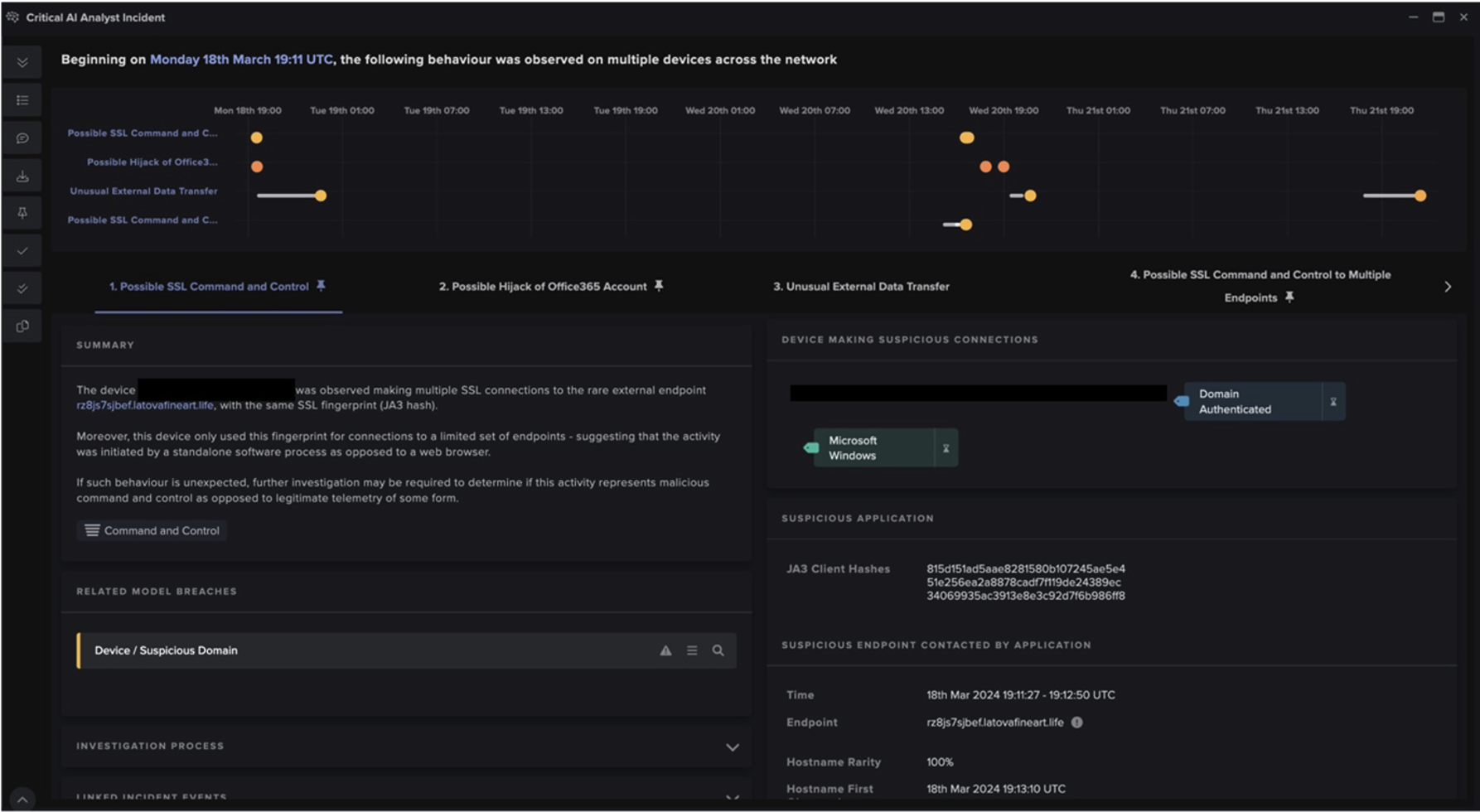

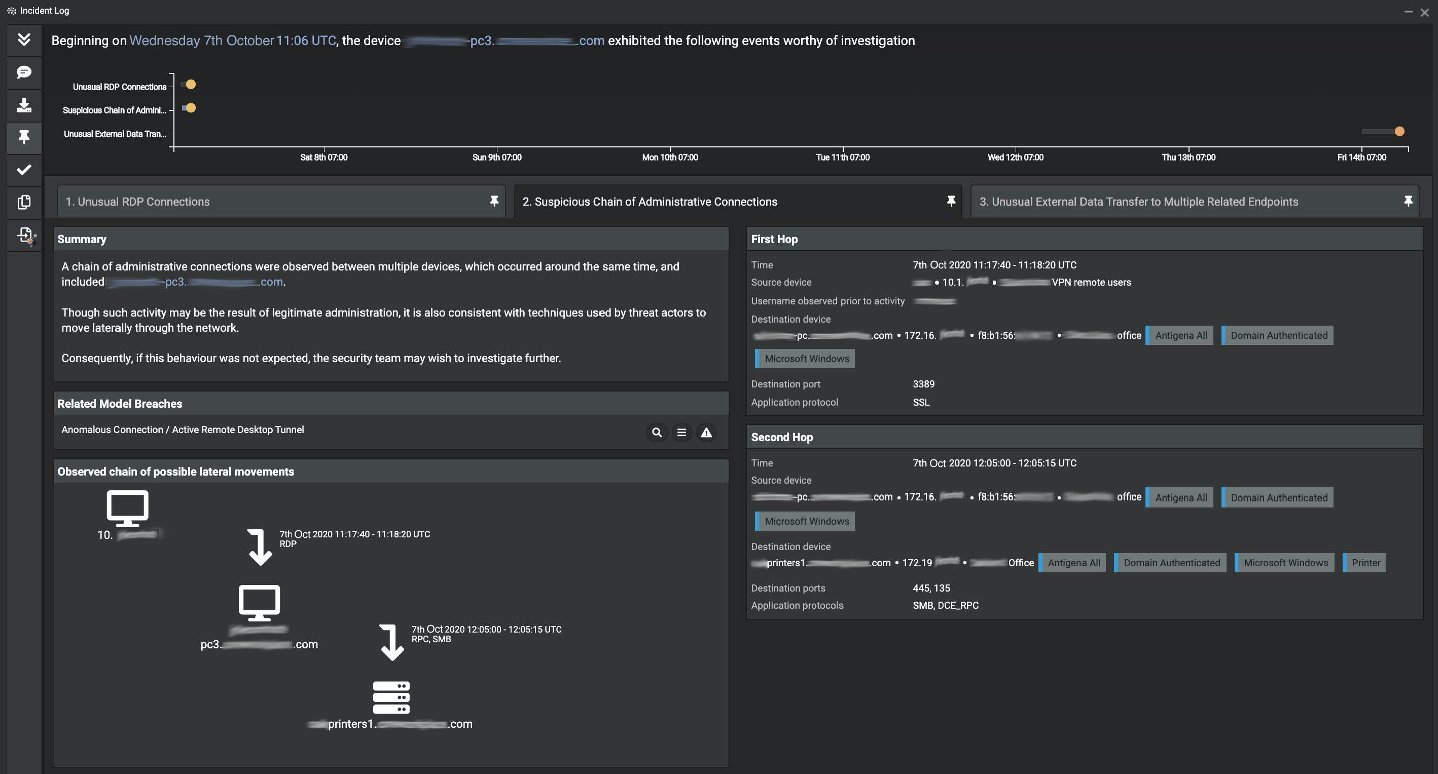

Darktrace identifizierte eine große Anzahl von sicherheitsrelevanten Anomalien in Verbindung mit nur drei Anmeldeinformationen und zeigte diese entlang einer gemeinsamen Zeitachse an (siehe unten):

Ein menschlicher Analyst wäre zwar in der Lage gewesen, diese ungewöhnlichen Muster zu erkennen und zu untersuchen, was die Ursache für die Häufung anormaler Aktivitäten war, doch hätte dieser Prozess während einer Krise wertvolle Stunden in Anspruch genommen. Der Cyber AI Analyst führte dieselbe Analyse automatisch mit überwachtem maschinellem Lernen durch. Er wurde von weltweit führenden Analysten trainiert, und erstellte aussagekräftige Zusammenfassungen jeder Phase des Ereignisses in Echtzeit, noch während sich der Vorfall entwickelte.

REvil-Ransomware-Angriff

Die folgenden Vorfälle ereigneten sich während einer kostenlosen Testphase, in der Darktrace nicht aktiv überwacht wurde. Die Autonomous-Response-Technologie Darktrace Antigena war im passiven Modus installiert. Da kein automatisches Eingreifen in einem frühen Stadium erfolgte, konnte sich diese Kompromittierung ungehindert entfalten. Die KI von Darktrace konnte für jedes Gerät im Hintergrund normale "Lebensmuster" erlernen, Anomalien identifiziert und eine automatische Untersuchung des Angriffs einleitet. Wir können nun im Threat Visualizer zurückgehen und sehen, wie sich der Vorfall entwickelt hat.

Der Angriff begann, als die Anmeldedaten eines hoch privilegierten Mitglieds des IT-Teams des Einzelhandelsunternehmens kompromittiert wurden. REvil ist dafür bekannt, dass es Phishing-E-Mails, Exploit-Kits, Server-Schwachstellen und kompromittierte MSP-Netzwerke für das erste Eindringen nutzt.

In diesem Fall nutzte der Angreifer die IT-Anmeldeinformationen, um einen Domänencontroller zu kompromittieren und Daten direkt nach der ersten Erkundung zu exfiltrieren. Die KI entdeckte, dass sich der Angreifer über SMB in den Domaincontroller einloggte, verdächtige Dateien schrieb und dann Batch-Skripte und Protokolldateien im Stammverzeichnis löschte, um seine Spuren zu verwischen.

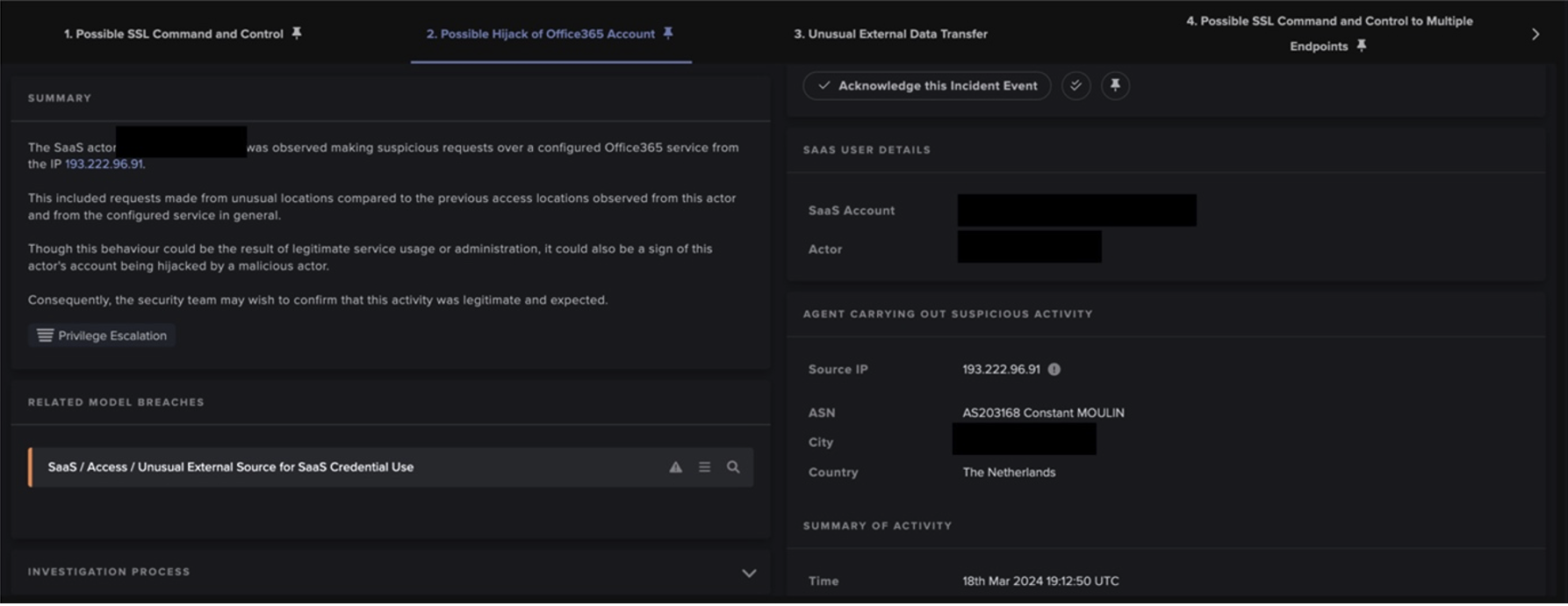

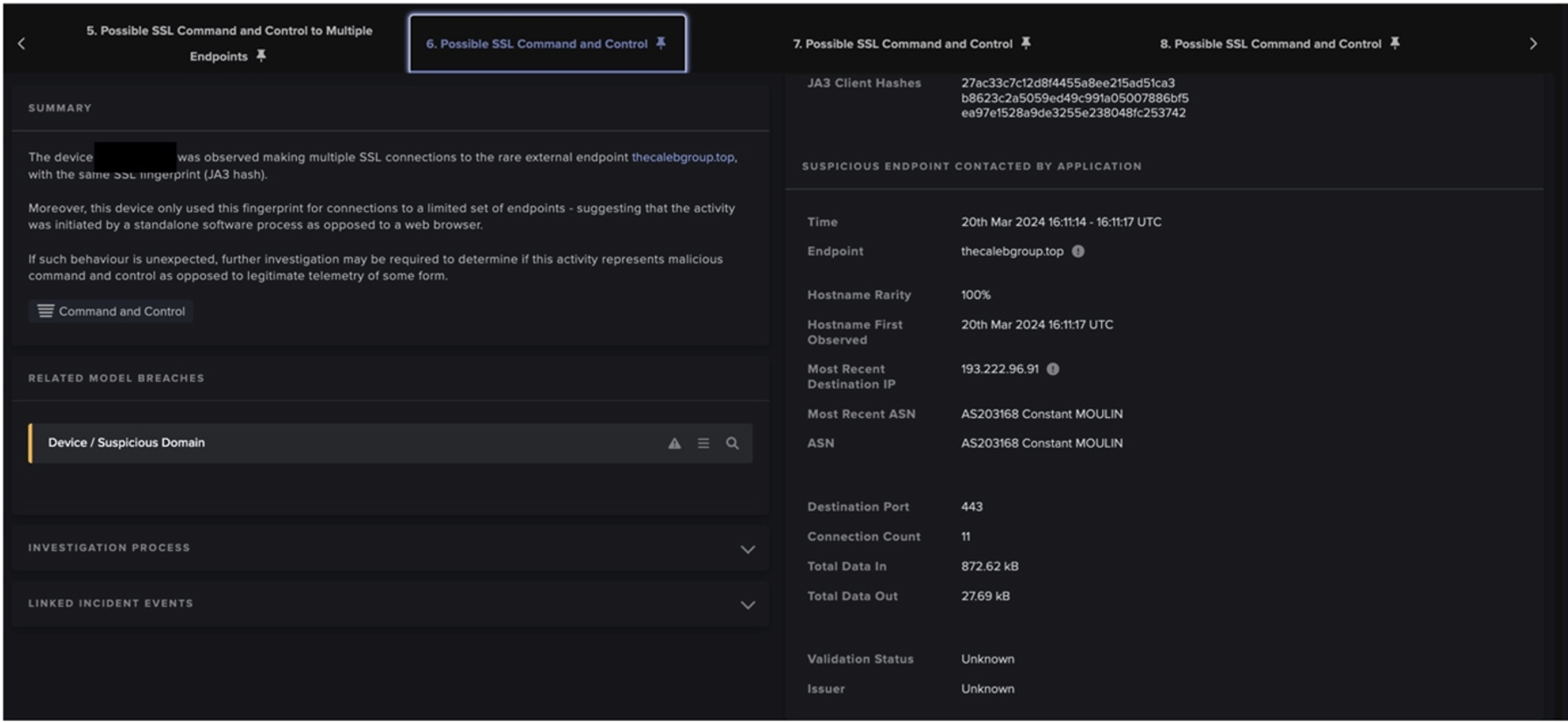

Der Domaincontroller stellte dann Verbindungen zu mehreren seltenen externen Endpunkten her. Darktrace wurde Zeuge eines Uploads von 28 MB, bei dem es sich wahrscheinlich um eine Exfiltration von ersten Aufklärungsdaten handelte. Vier Tage später verband sich der Angreifer mit demselben Endpunkt (sadstat[.]com) - wahrscheinlich ein Stager-Download für C2, der dann später am selben Tag über Verbindungen auf Port 443 initiiert wurde.

Eine Woche nach der ersten C2-Verbindung wurde ein SQL-Server entdeckt, der ein Netzwerk-Scanning durchführte, während der Angreifer versuchte, sich auf der Suche nach sensiblen und wertvollen Daten seitlich zu bewegen. Im Laufe von zwei Wochen beobachtete Darktrace ungewöhnliche interne RDP-Verbindungen mit administrativen Anmeldeinformationen, bevor Daten auf mehrere Cloud-Speicherendpunkte sowie einen SSH-Server hochgeladen wurden. PsExec wurde verwendet, um die Ransomware zu verteilen, was zur Verschlüsselung von Dateien führte.

Die Komplexität moderner Ransomware

REvil started with an inherent advantage in that they were armed with the credentials of a highly privileged IT admin. Nevertheless, they still made several attempts to evade traditional, signature-based tools, such as ‘Living off the Land’ – using common tools such PsExec, WMI, RDP to blend into to legitimate activity.

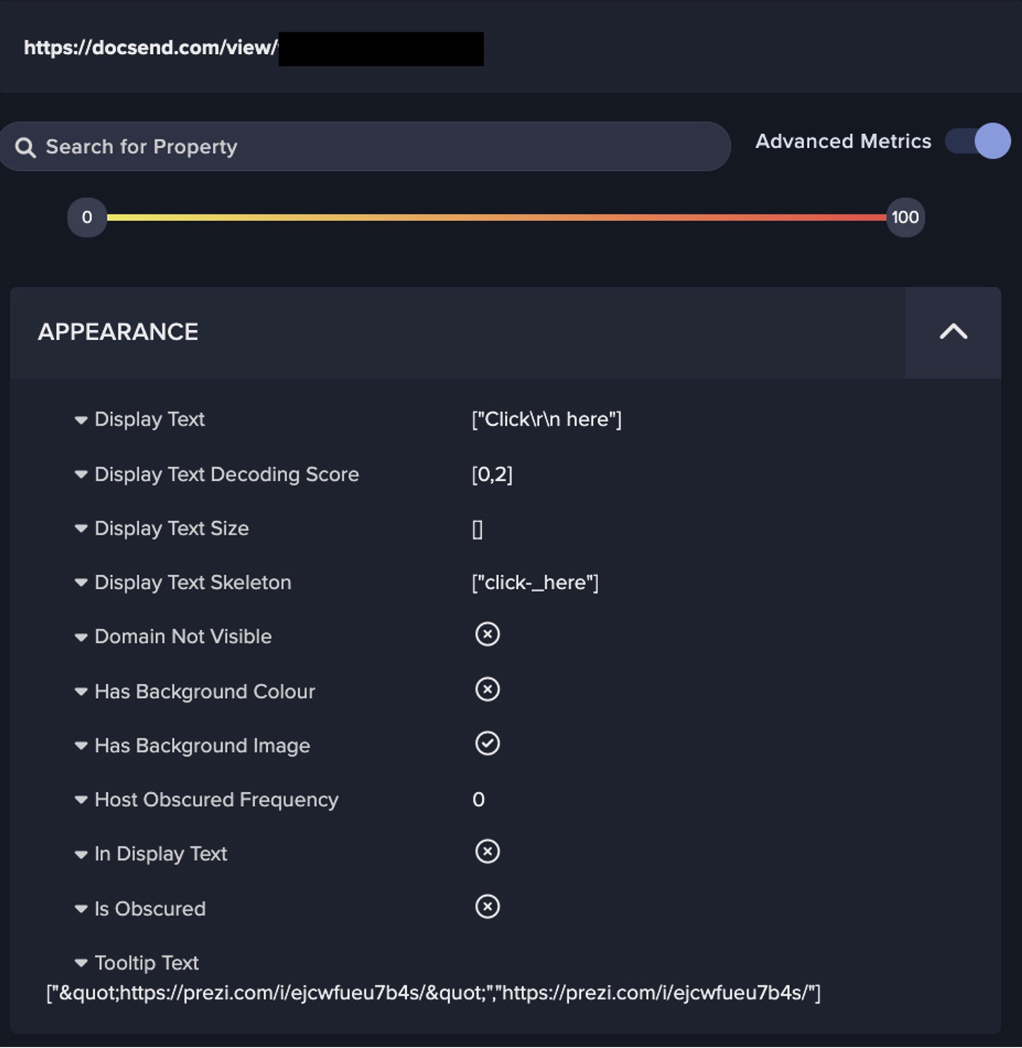

They leveraged frequently-used cloud storage solutions like Dropbox and pCloud for data transfer, and they conducted SSH on port 443, blending in with SSL connections on the same port. They used a newly-registered domain for C2 communication, meaning Open Source Intelligence Tools (OSINT) were blind to the threat.

Finally, the malware itself was evasive in that it made use of code obfuscation and encryption, and had no need for a system library or API imports. This is the basis for most modern ransomware attacks, and the reality is signature-based tools cannot keep up. Darktrace’s AI not only detected the anomalous activity associated with every stage of the attack, but generated fleshed-out summaries of each stage of the attack with Cyber AI Analyst.

Cyber AI Analyst: Real-time incident reporting

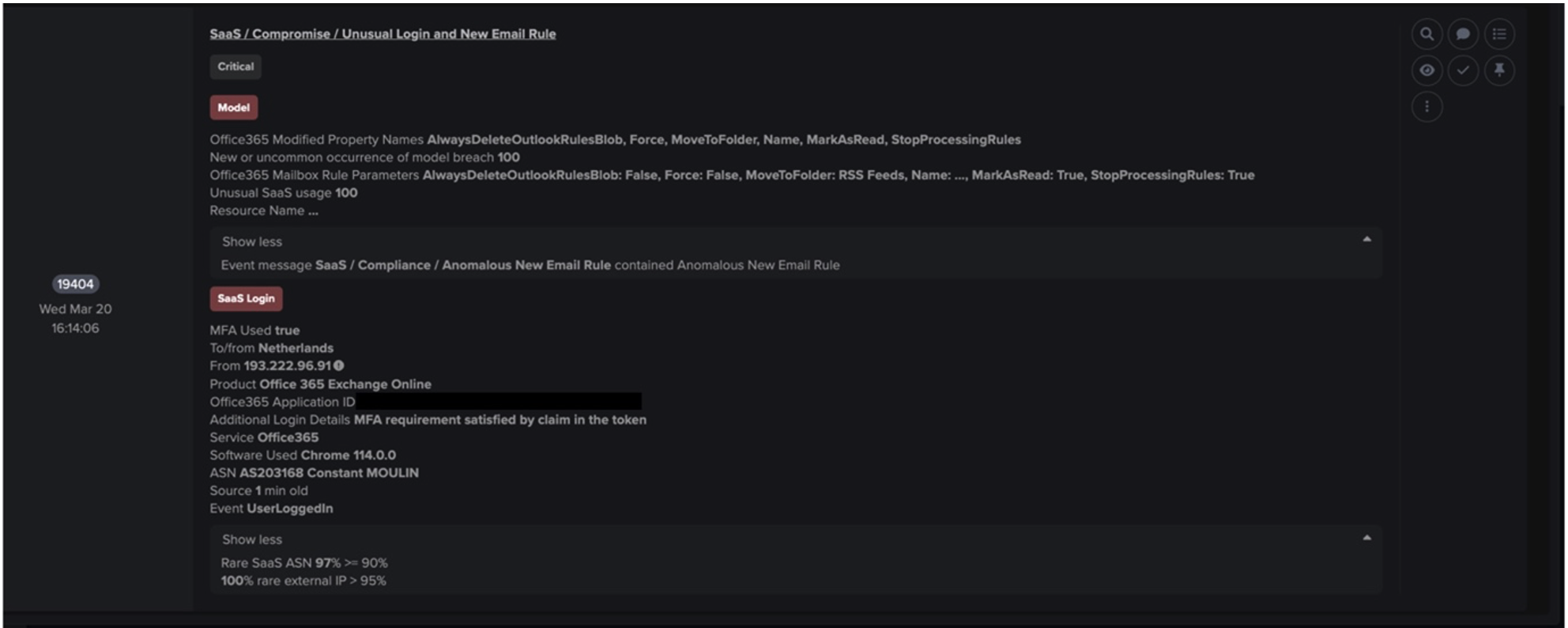

Between September 21 and October 12, Cyber AI Analyst created 15 incidents, investigating dozens of point detections and creating a coherent attack narrative.

Figure 3: Cyber AI Incident log of the first compromised DC. This incident tab details the connections to sadstat[.]com

Figure 4: The DC establishes C2 to the first GHOSTnet GmbH IP

Figure 5: This incident tab highlights the file encryption of files on network shares

Figure 6: Darktrace surfaces the IT admin account takeover

Figure 7: Example of a client type device involved in extensive administrative RDP and SMB activity, as well as data uploads to Dropbox (this upload to Dropbox occurs few seconds before file encryption begins)

REvil vs KI

This Sodinokibi ransomware attack slipped under the radar of a range of traditional tools deployed by the retail organization. However, despite the threat dwelling in the retail organization’s digital environment for over a month, and REvil using local tools to blend in to regular traffic, from Darktrace’s perspective these actions were noisy in comparison to the organization’s normal ‘pattern of life’, setting off a series of alerts and investigations.

Darktrace’s Cyber AI Analyst was able to autonomously investigate nearly every attack phase of the ransomware. The technology works around the clock, without requiring training or time off, and can often reduce hours or days of incident response into just minutes, reducing time to triage by up to 92% and augmenting the capabilities of the human security team.

Thanks to Darktrace analyst Joel Lee for his insights on the above threat find.

Learn more about Cyber AI Analyst

Darktrace Modell-Erkennungen:

- Anomalous Connection / Active Remote Desktop Tunnel

- Anomalous Connection / Data Sent To New External Device

- Anomalous Connection / Data Sent to Rare Domain

- Anomalous Connection / High Volume of New or Uncommon Service Control

- Anomalous Connection / SMB Enumeration

- Anomalous Connection / Uncommon 1 GiB Outbound

- Anomalous Connection / Unusual Admin RDP Session

- Anomalous Connection / Unusual Admin SMB Session

- Anomalous File / Internal / Additional Extension Appended to SMB File

- Anomalous Server Activity / Anomalous External Activity from Critical Network Device

- Compliance / SMB Drive Write

- Compliance / Possible Tor Usage

- Compromise / Ransomware / Ransom or Offensive Words Written to SMB

- Compromise / Ransomware / Suspicious SMB Activity

- Device / ICMP Address Scan

- Device / Multiple Lateral Movement Model Breaches

- Device / Network Scan

- Device / New or Uncommon WMI Activity

- Device / New or Unusual Remote Command Execution

- Device / RDP Scan

- Device / Suspicious Network Scan Activity

- Unusual Activity / Enhanced Unusual External Data Transfer

- Unusual Activity / Unusual Internal Connections