Der Ransomware-Stamm Grief, auch unter dem Namen PayOrGrief bekannt, sorgte Mitte bis Ende 2021 für Ausfälle und brachte es so zu einiger Bekanntheit. Die Bande hinter der Malware nutzte „Quadruple Extortion“-Ransomware, die Erpressung auf vier Stufen ermöglicht, und griff diverse Ziele wie Stadtverwaltungen und Schulbezirke an.

Im Juli 2021, nur wenige Wochen, nachdem der Stamm den Cybersicherheitsteams erstmals gemeldet wurde, startete Grief einen erfolgreichen Angriff auf Thessaloniki, die zweitgrößte Stadt Griechenlands. Es wurde ein Lösegeld von 20 Mio. US-Dollar gefordert und das Sicherheitsteam musste alle Websites und Bürgerservices abschalten, um den Vorfall zu untersuchen.

Doppelpack: Grief und DoppelPaymer

Seitdem Grief im Mai 2021 erstmals in Erscheinung getreten war, nutzte die Bande neuartige Malware, die auf historischen Angriffsdaten basierende Sicherheitstools ungehindert passieren konnte. Im Juli vermuteten viele aufgrund der Komplexität und Effizienz der Angriffe der Bande, dass ihre Erfahrung weit über die zwei Monate ihrer derzeitigen Aktivität hinausgehen musste.

Man geht mittlerweile davon aus, dass es sich bei Grief um den neuen Name der Ransomware-Bande DoppelPaymer handelt. Diese stellte im Mai 2021 ihren Betrieb ein und soll mit der russischen Ransomware-Gruppe Evil Corp in Verbindung gestanden haben. Unter dem neuen Namen setzte Grief regelmäßig traditionelle Sicherheitstools außer Kraft und kassierte in nur vier Monaten weit über 10 Mio. US-Dollar an Lösegeld.

Anpassungen und Umbenennungen sind gängige Methoden von Verbrecherbanden, die auf Ransomware as a Service' als Geschäftsmodell setzen. Der Erfolg des Rebrandings von Grief macht deutlich, wie schnell eine Ransomware-Gruppe ihre Angriffe aktualisieren und für signaturbasierte Tools unkenntlich machen kann.

Cyber AI Analyst durchschaut Grief

Im Juli 2021 griff PayOrGrief ein europäisches Fertigungsunternehmen an, das in seinem Netzwerk Darktrace implementiert hatte. Darktrace erkannte den Angriff frühzeitig und der Cyber AI Analyst lieferte Echtzeiteinblicke in dessen Lebenszyklus, sodass jede Phase der Attacke lückenlos offengelegt wurde.

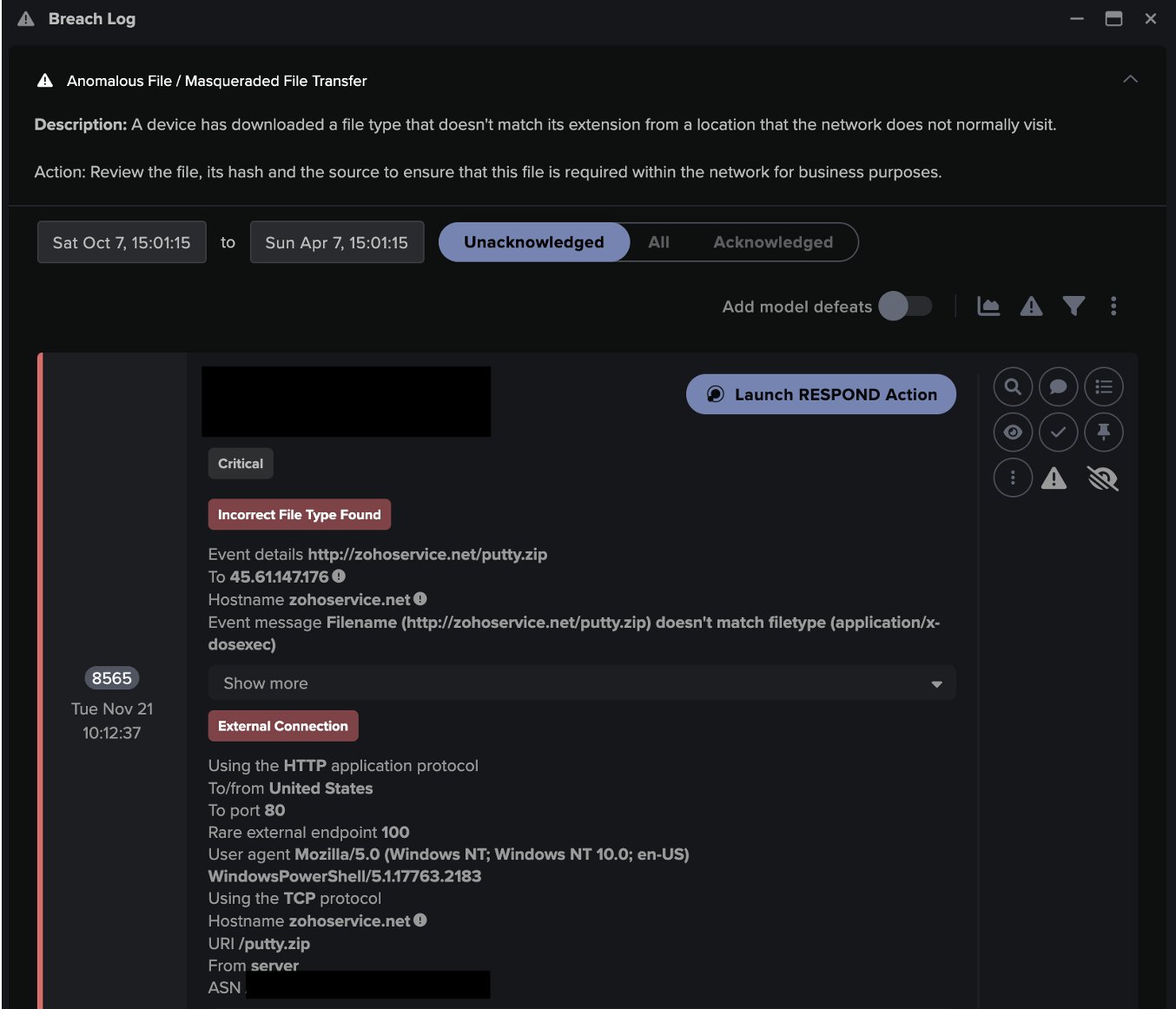

Zunächst wurden vier Geräte kompromittiert. Darktrace erkannte diese Kompromittierung, weil die Geräte sich mit ungewöhnlichen externen IPs verbanden und codierte Textdateien herunterluden. Vermutlich wurden diese Geräte infolge einer gezielten Phishing-Kampagne kompromittiert, die bei Grief-Attacken häufig durchgeführt wird, um Malware wie Dridex einzuschleusen. Wäre in dem angegriffenen Unternehmen Antigena Email installiert gewesen, wäre die Phishing-Kampagne erkannt und gestoppt worden, bevor sie die Posteingänge der Mitarbeiter erreicht hätte. Da dies aber nicht der Fall war, ging der Angriff weiter.

Nach der anfänglichen Kompromittierung wurden Command & Control (C2)-Verbindungen über einen verschlüsselten Kanal mit ungültigen SSL-Zertifikaten hergestellt. Es wurden 50 MB an Daten von einem der infizierten Geräte auf den Firmenserver des Unternehmens übertragen, sodass die Angreifer Zugang zu dessen „Kronjuwelen“ erhielten: seinen sensibelsten Daten. Von dieser günstigen Ausgangsposition samt aktiver Keepalive-Beacons konnte sich der Angriff voll entfalten.

Einige Geräte versuchten, Daten mit einem Volumen von mehr als 100 GB über verschlüsseltes HTTPS an Port 443 zu der externen Speicherplattform Mega zu übertragen. Die Angreifer erhielten jedoch nicht das gesamte Datenpaket, mit dem sie gerechnet hatten. Das Unternehmen hatte die Darktrace Autonomous Response implementiert, um seine kritischen Unternehmenswerte und sensibelsten Daten zu schützen. Die KI erkannte in dem Verhalten eine erhebliche Abweichung von den normalen Verhaltensmustern, den „Patterns of Life“ des Unternehmens. Dementsprechend blockierte sie eigenständig Uploads von geschützten Geräten und vereitelte hier jegliche Ausschleusungsversuche.

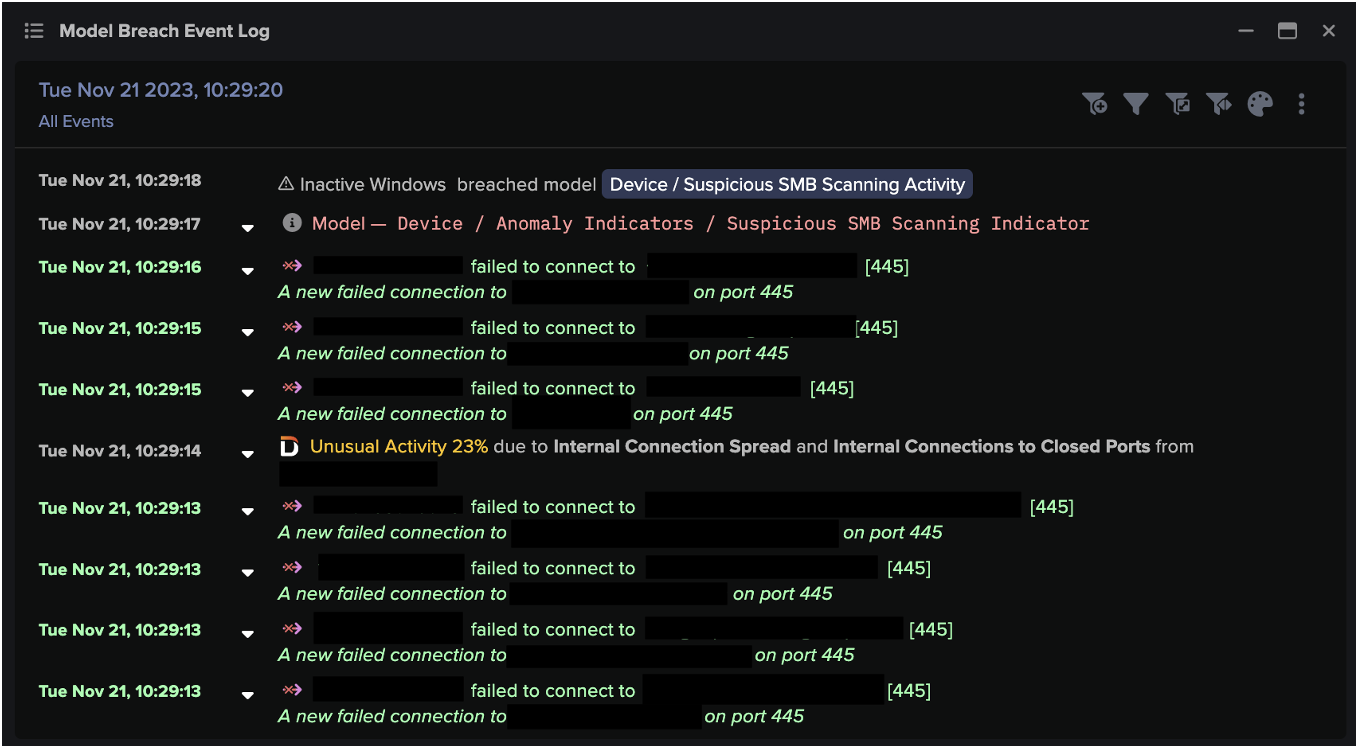

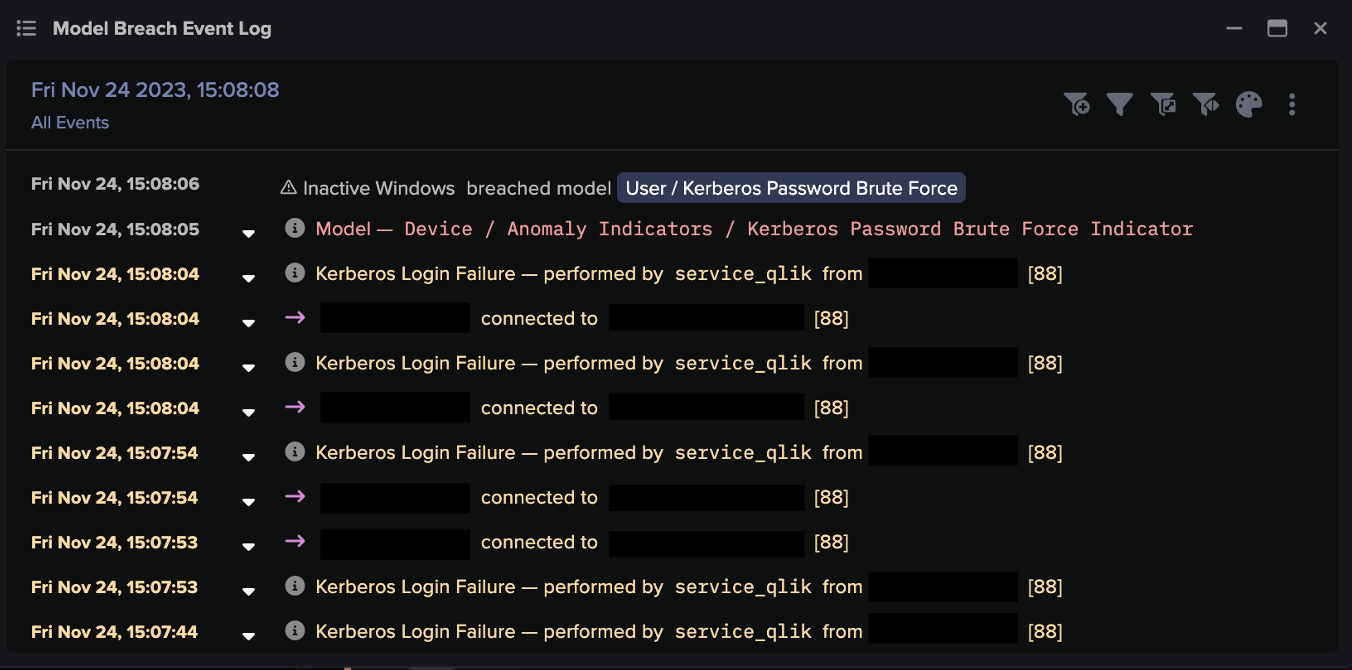

Die Angreifer breiteten sich in der digitalen Umgebung weiter aus. Mithilfe von „Living off the Land“'-Methoden wie RDP und SMB nahmen sie eine interne Auskundschaftung vor, weiteten ihre Rechte aus und bewegten sich lateral zu weiteren digitalen Unternehmenswerten. Nur zehn Stunden nach der ersten C2-Kommunikation hatten die Angreifer Zugriff auf neue Admin-Zugangsdaten und nutzten dies, um mit der Ransomware-Verschlüsselung zu beginnen.

Es ist daher sehr gut möglich, dass Grief bereits früher einmal Kunden von Darktrace angegriffen hatte und neutralisiert worden war, bevor der Angriff identifiziert und zugeordnet werden konnte. In diesem Fall hatte das Unternehmen die Autonomous Response nur in bestimmten Bereichen des Netzwerks implementiert. Daher wird für uns sichtbar, wie der Angriff auf ungeschützten Geräten verlief.

Ungewöhnlicher Verdacht

Die Kompromittierungsindikatoren (IoC) für Grief-Ransomware wurden mittlerweile von vielen traditionellen Sicherheitstools übernommen. Das ist allerdings nur eine kurzfristige Lösung, weil weitere Veränderungen sowohl bei den Taktiken der Bedrohungsakteure als auch in den anvisierten digitalen Umgebungen nicht berücksichtigt werden können. Sobald mit Grief kein Geld mehr zu machen ist, wird eine andere Ransomware an seine Stelle treten.

Der KI-Ansatz für Cybersicherheit erkennt Bedrohungen, egal wo und wann sie auftauchen und unter welchem Namen sie agieren. Die Darktrace Autonomous Response entwickelt ein umfassendes Verständnis des gesamten digitalen Ökosystems und ergreift bei spezifischen Anomalien –auch wenn sie Teil völlig neuartiger Angriffe sind' – gezielte und verhältnismäßige Maßnahmen. Und wenn die Autonomous Response gleich nach der Erkennung freie Hand hat und mit eigenständigen Maßnahmen gegen diese Bedrohungen vorgehen kann, sind die Unternehmen jederzeit geschützt, selbst wenn die menschlichen Teams gerade nicht im Einsatz sind.

Wir danken der Analystin Beverly McCann von Darktrace für ihre Einblicke in die oben genannte Bedrohungslage.

Technische Einzelheiten

Abweichungen von Darktrace Modellen

- Device / Suspicious SMB Scanning Activity

- Device / New User Agents

- Anomalous Server Activity / Rare External from Server

- Compliance / External Windows Communications

- Anomalous Connection / Application Protocol on Uncommon Port

- Anomalous Connection / Anomalous SSL without SNI to New External

- Anomalous Connection / Rare External SSL Self-Signed

- Anomalous Connection / Multiple Connections to New External TCP Port

- Anomalous Connection / New User Agent to IP Without Hostname

Compliance / Remote Management Tool on Server- Anomalous Server Activity / Outgoing from Server

- Anomalous Connection / Multiple HTTP POSTs to Rare Hostname

- Anomalous Connection / Data Sent to Rare Domain

- Anomalous Connection / Lots of New Connections

- Unusual Activity / Unusual File Storage Data Transfer

- Unusual Activity / Enhanced Unusual External Data Transfer [Enhanced Monitoring]

- Anomalous Connection / Uncommon 1GiB Outbound

- Unusual Activity / Unusual External Data to New Ips

- Anomalous Connection / SMB Enumeration

- Multiple Device Correlations / Behavioral Change Across Multiple Devices

- Device / New or Uncommon WMI Activity

- Unusual Activity / Unusual External Connections

- Device / ICMP Address Scan

- Anomalous Connection / Unusual Admin RDP Session

- Compliance / SMB Version 1 Usage

- Anomalous Connection / Unusual SMB Version 1

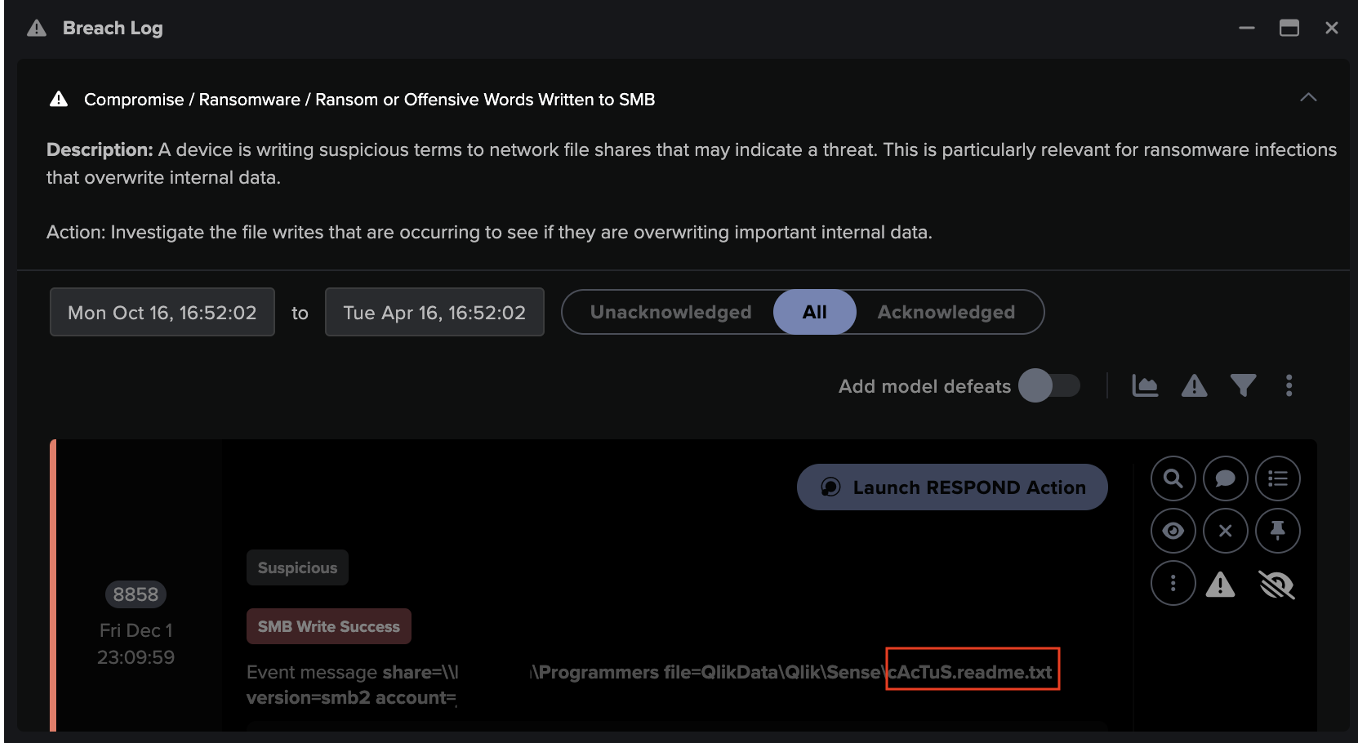

- Anomalous File / Internal / Additional Extension Appended to SMB File

- Unusual Activity / Anomalous SMB Move and Write

- Compromise / Ransomware / Suspicious SMB Activity [Enhanced Monitoring]

- Anomalous Connection / Suspicious Read Write Ratio and Unusual SMB

- Anomalous Connection / New or Uncommon Service Control

- Device / New or Unusual Remote Command Execution

- User / New Admin Credentials On Client

- Device / New or Uncommon SMB Named Pipe

- Device / Multiple Lateral Movement Model Breaches [Enhanced Monitoring]

- Anomalous Connection / Suspicious Read Write Ratio

- Device / SMA Lateral Movement

- Anomalous File / Internal / Unusual Internal EXE File Transfer

- Anomalous Server Activity / Unusual Unresponsive Server

- Device / Internet Facing Device with High Priority Alert

- Multiple Device Correlations / Spreading Unusual SMB Activity

- Multiple Device Correlations / Multiple Devices Breaching the Same Model

Abweichungen von Darktrace Modellen

- Antigena / Network / Insider Threat / Antigena Network Scan Block

- Antigena / Network / Insider Threat / Antigena Breaches Over Time Block

- Antigena / Network / Significant Anomaly / Antigena Significant Anomaly Block

- Antigena / Network / Significant Anomaly / Antigena Breaches over Time Block

- Antigena / Network / Insider Threat / Antigena Large Data Volume Outbound Block

- Antigena / Network / Significant Anomaly / Antigena Enhanced Monitoring from Client Block

- Antigena / Network / Insider Threat / Antigena SMB Enumeration Block

- Antigena / Network / Significant Anomaly / Antigena Controlled and Model Breach

- Antigena / Network / Insider Threat / Antigena Internal Anomalous File Activity

- Antigena / Network / Significant Anomaly / Antigena Significant Anomaly from Client Block

- Antigena / Network / External Threat / Antigena Ransomware Block

- Antigena / Network / External Threat / SMB Ratio Antigena Block

MITRE ATT&CK-Techniken beobachtet

Reconnaissance

T1595 — Active Scanning

Resource Development

T1608 — Stage Capabilities

Initial Access

T1190 — Exploit Public-Facing Application

Persistence

T1133 — External Remote Services

Defense Evasion

T1079 — Valid Accounts

Discovery

T1046 — Network Service Scanning

T1083 — File and Directory Discovery

T1018 — Remote System Discovery

Lateral Movement

T1210 — Exploitation of Remote Services

T1080 — Taint Shared Content

T1570 — Lateral Tool Transfer

T1021 — Remote Services

Command and Control

T1071 — Application Layer Protocol

T1095 — Non-Application Layer Protocol

T1571 — Non-Standard Port

Exfiltration

T1041 — Exfiltration over C2 Channel

T1567 — Exfiltration Over Web Service

T1029 — Scheduled Transfer

Impact

T1486 — Data Encrypted for Impact

T1489 — Service Stop

T1529 — System Shutdown/Reboot

![Cyber AI Analyst Incident Log showing the offending device making over 1,000 connections to the suspicious hostname “zohoservice[.]net” over port 8383, within a specific period.](https://assets-global.website-files.com/626ff4d25aca2edf4325ff97/662971c1cf09890fd46729a1_Screenshot%202024-04-24%20at%201.55.10%20PM.png)