Am späten Samstagabend wurde ein Unternehmen für physische Sicherheit in den USA Ziel eines Angriffs. Cyberkriminelle hatten einen ungeschu2tzten RDP Server ausgenutzt. Am Sonntag waren alle internen Dienste des Unternehmens unbrauchbar. In diesem Blog werden der Angriff und die Gefahren offener RDP-Ports näher erläutert.

What is RDP?

Mit der Verlagerung in das Home Office haben sich IT-Teams auf remote tools verlassen, um Unternehmensgeräte zu verwalten und den Betrieb aufrechtzuerhalten. Das Remote Desktop Protocol (RDP) ist ein Microsoft-Protokoll, das Administratoren den Zugriff auf Desktop-Computer ermöglicht. Da es dem Benutzer die vollständige Kontrolle über das Gerät gibt, ist es ein wertvoller Einstiegspunkt für Bedrohungsakteure.

‘RDP shops’ selling credentials on the Dark Web have been around for years. xDedic, one of the most notorious crime forums which once boasted over 80,000 hacked servers for sale, was finally shut down by the FBI and Europol in 2019, five years after it had been founded. Selling RDP access is a booming industry because it provides immediate entry into an organization, removing the need to design a phishing email, develop malware, or manually search for zero-days and open ports. For less than $5, an attacker can purchase direct access to their target organization.

In den Monaten nach dem Ausbruch von COVID-19 stieg die Zahl der gefährdeten RDP-Endpunkte um 127 %. Die RDP-Nutzung stieg sprunghaft an, da sich die Unternehmen an die Bedingungen der Telearbeit anpassten, und es wurde für herkömmliche Sicherheitstools fast unmöglich, zwischen der täglichen legitimen Anwendung von RDP und seiner Ausnutzung zu unterscheiden. Dies führte zu einem dramatischen Anstieg der erfolgreichen serverseitigen Angriffe. Nach Angaben des National Cyber Security Centre des Vereinigten Königreichs ist RDP inzwischen der am häufigsten von Cyberkriminellen, insbesondere von Ransomware-Banden, genutzte Angriffsvektor.

Breakdown einer RDP-Kompromittierung

Erstes Eindringen

Bei diesem realen Angriff hatte das Zielunternehmen etwa 7.500 aktive Geräte, von denen eines ein Server mit Internetanschluss war, dessen TCP-Port 3389 - der Standardport für RDP - offen war. Mit anderen Worten: Der Port war so konfiguriert, dass er Netzwerkpakete akzeptiert.

Darktrace detected a successful incoming RDP connection from a rare external endpoint, which utilized a suspicious authentication cookie. Given that the device was subject to a large volume of external RDP connections, it is likely the attacker brute-forced their way in, though they could have used an exploit or bought credentials off the Dark Web.

Da eingehende Verbindungen über Port 3389 zu diesem Dienst alltäglich waren und als Teil des normalen Geschäftsbetriebs erwartet wurden, wurde die Verbindung von keinem anderen Sicherheitstool gemeldet.

Internal Reconnaissance

Nach der anfänglichen Kompromittierung wurde das Gerät bei Netzwerk-Scan-Aktivitäten innerhalb seines eigenen Subnetzes beobachtet, um seinen Zugriff zu erweitern. Nach dem Scan stellte das Gerät WMI-Verbindungen (Windows Management Instrumentation) zu mehreren Geräten über DCE-RPC her, was mehrere Darktrace Alarme auslöste.

Command and control (C2)

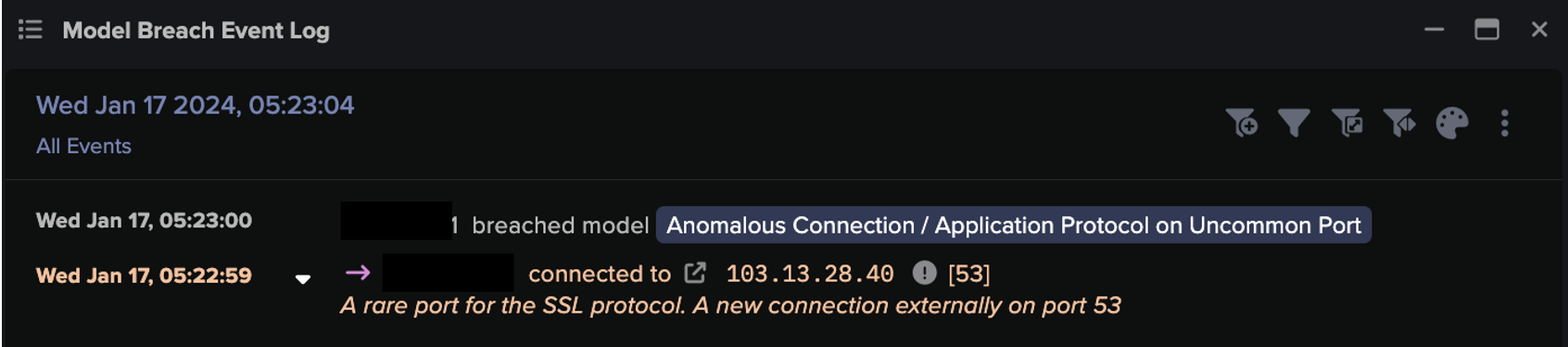

Das Gerät stellte dann eine neue RDP-Verbindung an einem nicht standardmäßigen Port her, wobei es ein administratives Authentifizierungs-Cookie zu einem Endpunkt verwendete, der im Netzwerk noch nie gesehen wurde. Danach wurden Tor-Verbindungen beobachtet, was auf eine mögliche C2-Kommunikation hindeutet.

Lateral movement

Der Angreifer versuchte dann, sich über SMB Service Control Pipes und PsExec auf fünf Geräte im Subnetz des Angreifers zu bewegen, die wahrscheinlich während des Netzwerkscans identifiziert wurden.

Durch die Verwendung nativer Windows-Verwaltungstools (PsExec, WMI und svcctl) für laterale Bewegungen gelang es dem Angreifer, "von der Bildfläche zu verschwinden" und sich der Erkennung durch den Rest des Sicherheits-Stacks zu entziehen.

Ask the Expert

Die internen Dienste der Organisation waren nicht verfügbar, also wandte man sich an den 24/7 Ask the Expert Service von Darktrace. Die Darktrace Cyberexperten konnten mithilfe der KI schnell den Umfang sowie die Art des Angriffs feststellen und mit der Behebung des Problems beginnen. So konnte die Bedrohung neutralisiert werden, bevor der Angreifer seine Ziele erreichte, zu denen unter anderem Krypto-Mining, die Verbreitung von Ransomware oder das Exfiltrieren sensibler Daten gehörten.

RDP-Schwachstelle: Gefahren durch ungeschützte Server

Vor den oben beschriebenen Ereignissen hatte Darktrace eingehende Verbindungen über RDP und SQL von einer Vielzahl seltener externer Endpunkte beobachtet, was darauf hindeutet, dass der Server schon viele Male zuvor angegriffen worden war. Wenn unnötige Dienste für das Internet offen gelassen werden, ist eine Kompromittierung unvermeidlich - es ist nur eine Frage der Zeit.

Dies gilt insbesondere für RDP. In diesem Fall ist es dem Angreifer gelungen, durch seinen ersten Zugriff auf den RDP-Port, erfolgreich Zugang zu verschaffen und eine externe Kommunikation zu eröffnen. Bedrohungsakteure sind immer auf der Suche nach einer Möglichkeit, in das System einzudringen. Was also als Compliance-Problem betrachtet werden könnte, kann sich leicht und schnell zu einer Kompromittierung entwickeln.

Die remote Kontrolle ist außer Kontrolle

Der Angriff fand außerhalb der Geschäftszeiten statt - zu einem Zeitpunkt, an dem das Sicherheitsteam seinen Samstagabend genoss - und entwickelte sich mit bemerkenswerter Geschwindigkeit, wobei er sich in weniger als sieben Stunden von "Initial intrusion" bis zum "Lateral Movement" entwickelte. Es kommt häufig vor, dass Angreifer diese menschlichen Schwachstellen ausnutzen, um sich schnell bewegen und unentdeckt zu bleiben, bis das IT-Team am Montagmorgen wieder an seinem Schreibtisch sitzt.

It is for this reason that a security solution which does not sleep – and which can detect and autonomously respond to threats around the clock – is critical. Self-Learning AI can keep up with threats which escalate at machine speed, stopping them at every turn.

Wir danken dem Analysten Steven Sosa von Darktrace für seine Erkenntnisse über die oben genannte Bedrohung.

Erfahren Sie, wie ein RDP-Angriff zur Verbreitung von Ransomware führte

Darktrace Modell-Erkennungen:

Compliance / Incoming Remote Desktop- Device / Network Scan

- Device / New or Uncommon WMI Activity

- Device / Suspicious Network Scan Activity

- Device / RDP Scan

- Device / Anomalous RDP Followed By Multiple Model Breaches

- Anomalous Connection / Outbound RDP to Unusual Port

- Compliance / Possible Tor Usage

- Compliance / High Priority Compliance Model Breach

- Device / New or Unusual Remote Command Execution

- Anomalous Connection / New or Uncommon Service Control

- Device / New or Uncommon SMB Named Pipe

- Device / Multiple Lateral Movement Model Breaches

- Anomalous Connection / High Volume of New or Uncommon Service Control

- Compliance / Outbound RDP

- Anomalous Server Activity / Domain Controller Initiated to Client